10 Estrategias de Tecnología de la Información Cruciales Para tu Negocio

Análisis Integral de TI: Realiza una evaluación completa de tus sistemas actuales, abarcando hardware, software, redes y políticas de seguridad. Identifica áreas de mejora y planifica actualizaciones para mantener tu infraestructura tecnológica alineada con los objetivos empresariales. Considera la adopción de tecnologías emergentes como la nube híbrida o la virtualización para optimizar recursos. Transformación Digital […]

6 ataques informáticos que se podrían haber evitado

Internet ha revolucionado nuestro mundo, pero su vulnerabilidad ha desencadenado una multitud de ataques informáticos e incidentes relacionados con la ciberseguridad. En este artículo, exploramos cómo proteger tu negocio de estas amenazas cada vez más frecuentes. La Importancia de la Concienciación En los últimos años, hemos sido testigos de numerosos ciberataques que han afectado a […]

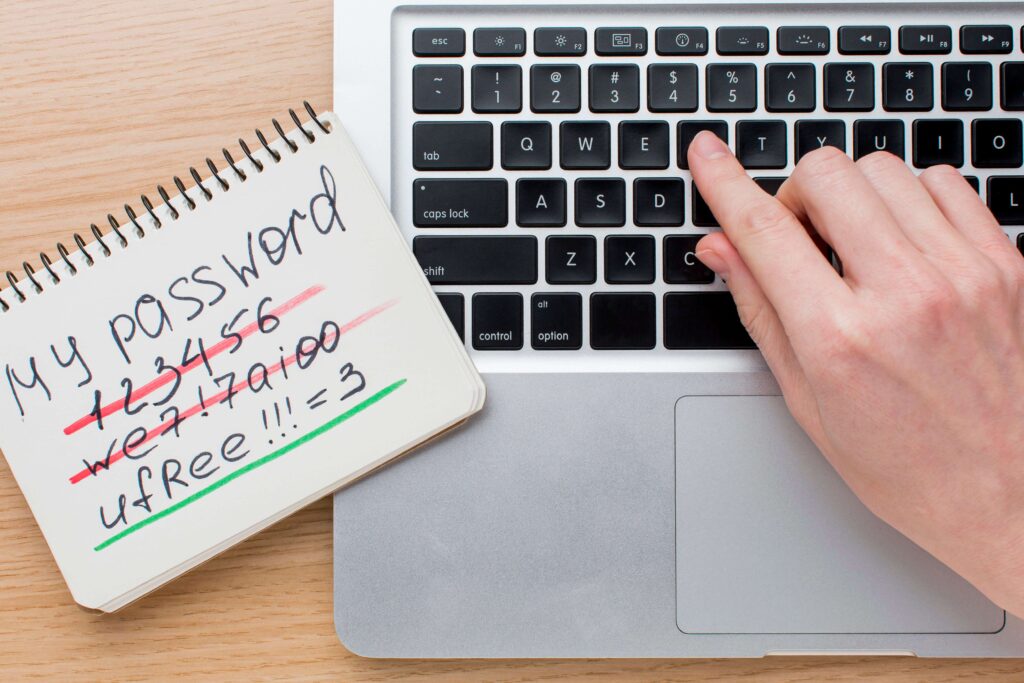

Guía Completa para Proteger tus Cuentas en Línea: Contraseñas Seguras, Gestores y Autenticación de Dos Factores

¿Cómo Deben Ser las Contraseñas Seguras? En un mundo cada vez más digitalizado, la seguridad de nuestras cuentas en línea se ha vuelto una preocupación primordial. Uno de los pilares fundamentales para proteger nuestras cuentas es tener contraseñas seguras y robustas. Aquí te detallamos las características que deben tener estas contraseñas para brindar el máximo […]

Nueva Normativa de Control Horario: ¿Cómo Afecta a tu Empresa?

A partir del 12 de mayo de 2019, todas las empresas se enfrentan a un cambio significativo en la forma en que registran la presencia de sus trabajadores. La nueva normativa, confirmada en el RD-Ley 8/2019 y publicada en el BOE-A-2019-3481, establece la obligatoriedad para todas las empresas de implementar un sistema de control horario […]

¿Es obligatorio emitir factura electrónica?

España impulsa la Facturación Electrónica para Combatir el Fraude FiscalEn un esfuerzo por modernizar y fortalecer su sistema fiscal, el Gobierno de España ha dado un paso audaz al aprobar la Ley de Creación y Crecimiento de Empresas en el Congreso de los Diputados. Esta legislación, que recientemente ha recibido luz verde, introduce una serie […]

La Inteligencia Artificial hará peligrar el 60% de los puestos de trabajo: mayor desigualdad y tensiones

Adéntrate en el lado oscuro de la revolución tecnológica. Mientras la Inteligencia Artificial se alza como la fuerza dominante, este artículo explora su impacto en el empleo a nivel global. Con estadísticas reveladoras y análisis sobre desigualdades potenciales, descubre cómo la IA está transformando no solo trabajos, sino también sociedades. Desde España hasta el mundo, […]

Carding en la Era Digital: Riesgos, Prevención y Protección Financiera en Línea

En la vastedad del ciberespacio, la práctica delictiva conocida como carding ha evolucionado como una seria amenaza para la seguridad financiera. Este artículo se sumerge en el complejo mundo del carding, explorando sus prácticas, las medidas esenciales para protegerte y lecciones aprendidas de casos notorios que han marcado la historia del fraude digital. Carding: Prácticas […]

Una Guía Completa sobre Seguridad Informática para Empresas.

La seguridad informática se ha vuelto esencial para la supervivencia y el éxito de las empresas en la era digital. En esta guía completa, exploraremos estrategias prácticas para proteger tu negocio contra amenazas cibernéticas en constante evolución. Evaluación de Riesgos y Vulnerabilidades Comienza identificando los activos críticos y los puntos de vulnerabilidad en tu empresa. […]

Guía completa de las normativas de seguridad en Internet.

En la era digital actual, la privacidad y la seguridad en línea se han convertido en las principales preocupaciones tanto de los individuos como de las organizaciones. Ante el aumento de la ciberdelincuencia y de las brechas de datos, es esencial conocer y cumplir las normativas de seguridad en Internet. En esta completa guía, nos […]

Qué es el Ransomware y Cómo Protegerse

El Ransomware es un software malicioso diseñado para cifrar archivos en el ordenador o la red de una víctima, dejándolos inaccesibles hasta que se pague un rescate. Esta forma de ciberataque se ha vuelto cada vez más frecuente en los últimos años, causando pérdidas financieras significativas y violaciones de datos para individuos y empresas en todo […]